Verizonが発行する Data Breach Investigations Report(データ侵害調査報告)は、セキュリティ担当者にとって宝の宝庫というべきサイバー攻撃の新たな所見を見付けることができます。KnowBe4は、この最新のレポートを考察して、これまで2つのブログを公開しています。今回のブログでは、ソーシャルエンジニアリングの調査項目でもう少し掘り下げてみます。

ソーシャルエンジニアリング(プリテキスティングとフィッシング)

ソーシャルエンジニアリング(プリテキスティングとフィッシング)

Verizonは、ソーシャルエンジニアリングについて、こう説明しています。

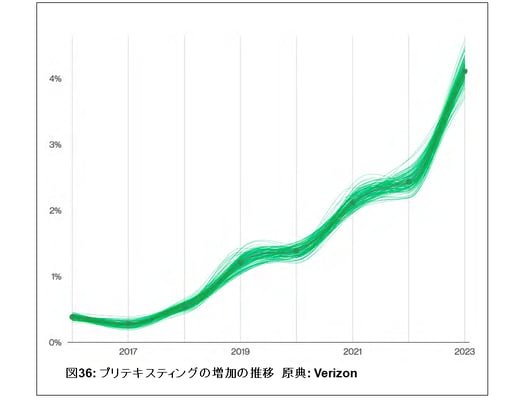

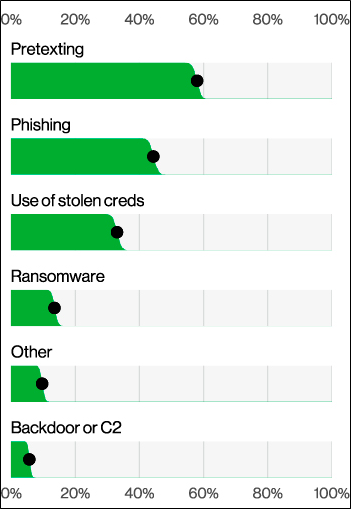

「さて、どうしてもお金が必要な友人や家族から、ソーシャルメディア上でメールやダイレクトメッセージを受け取ったことのある人はいますか? おそらく、そのような人は少ないのではないでしょうか。ソーシャルメディア上でこのようなメールやダイレクトメッセージは、ほぼ「人」の心の隙につけもむソーシャルエンジニアリング(詐欺工作)です。このような標的型攻撃は、バラマキ型のフィッシング攻撃に比べてより多くのスキルが必要です。最も説得力のあるソーシャルエンジニアは、あなたの頭の中に入り込み、あなたの愛する人が危険にさらされていると信じ込ませることができます。(訳注:日本でオレオレ詐欺と呼ばれるものが、これに該当します。) ソーシャルエンジニアリングのテクニックを巧みに使う犯罪者(詐欺師)は、あなたやあなたの愛する人について学んだ情報を使って、メッセージが本当にあなたの知っている人からのものであると信じ込ませ、この作り出されたシナリオを使って、あなたの感情を利用し、緊急の感覚を作り出します。下の図35に示すように、ソーシャルエンジニアリングのインシデントでは、プリテキスティングがフィッシングよりも多くなっていることがわかります。しかし、確定された侵害の全般を見ると、フィッシングが依然として第一位です。」

図35: ソーシャルエンジニアリング・インシデントで利用される手法(n=1,696) 原典: Verizon

このようなソーシャルエンジニアリングのその代表的な攻撃がBEC(ビジネスメール侵害)です。BECは、組織化された攻撃で、非常に手が込んでいます。この種の組織化された攻撃では、攻撃者はこれまでのメール通信や情報記録を事前に調べ、取引先の担当者などになりすましてきます。このなりすましによって、受信者を欺き、振込銀行口座の詳細を変更するなど、巧みに標的を誘導し、一見普通の定常作業を実行させるかのように標的を思い込ませます。この攻撃が危険なのは、指定された新しい銀行口座が攻撃者のものであることです。その結果、受信者がその口座に支払った代金はすべて消滅してしまいます。

BEC攻撃はほぼ倍増

攻撃者は事前に多くの準備をするため、これらの攻撃を発見するのは難しいかもしれません。本物とほとんど同じように見えるドッペルゲンガー・ドメインを作成し、署名ブロックを変更して、取引先の番号ではなく自分たちの番号を表示したりしてきます。

攻撃者は、標的を騙すために、微妙な変更を加えてきます。特に、標的が類似した正規のリクエストを定期的に受信している場合は、標的は容易に騙されてしまいます。BEC攻撃がほぼ倍増していますが、その理由の1つはBEC攻撃が現状では、プリテキスティング・カテゴリーのインシデントの50%以上を占めていることであるためと考えられます。

金銭的な動機の外部攻撃者たちは、ソーシャルエンジニアリングを繰り返し仕掛けている

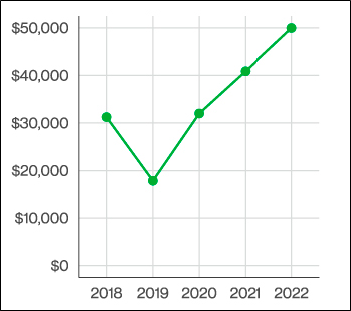

ソーシャルエンジニアリング攻撃に対処する際に最も重要なことは、いかにタイムリーに検出し、初動対応するかです。これは、他のほとんどの攻撃への対応と同様です。図38に示すように、2018年以降、ソーシャルエンジニアリングは繰り返し仕掛られ、BEC被害額の平均値が着実に上昇し、現在では平均5万ドル前後となっています。ここには、いかに迅速な検知の重要かが明確に示されています。しかし、このような悲惨な現実ばかりではありません。例えば、本レポートによると、警察などの法的機関が銀行と協力して、BEC攻撃で盗まれたお金の回収を支援するプロセスを規定しており、半数以上の被害者が盗まれたお金の少なくとも82%を取り戻すことができていると、迅速な検知と初動対応による対抗策の効果を報告しています。

図38: BEC被害額の平均値(n=73,420) 被害発生時のFBI IC3への報告による 原典: Verizon

[関連記事】ソーシャルエンジニアリングによる侵害が倍増、ランサムウェアの被害額の増大を引き起こす

最も読まれている英文サイバーセキュリティ・ニュースサイトの1つであるDarkReadingは、2023年版Verizonデータ侵害調査報告侵害報告書について「Verizon DBIR: Social Engineering Breaches Double, Leading to Spiraling Ransomware Costs(ソーシャルエンジニアリングによる侵害が倍増、ランサムウェアの被害額の増大を引き起こす)」というタイトルで記事を掲載しています。この記事では、ソーシャルエンジニアリングのインシデントは昨年からほぼ倍増し、すべての侵害の17%を占めており、16,312件以上のセキュリティインシデントを分析した結果、そのうち5,199件はデータ漏洩であることが判明したと報じています。さらに、ランサムウェア攻撃被害額の平均値が昨年から倍増し、100万ドル台に達しているという調査結果とともに、このようにインシデントの中で人為的なエラーが増加していることを指摘しています。また、総論として、セキュリティの基本要件に対応することは、すべての組織にとっての喫緊の課題であり、これに即刻立ち向かわなければ、データ侵害の被害に直面することになると警告しています。

原典:Stu Sjouwerman著 2023年6月8日発信https://blog.knowbe4.com/verizon-pretexting-now-tops-phishing-in-social-engineering-attacks