情報セキュリティ分野に特化した教育専門機関であるSANS Instituteが300人のエシカルハッカー(日本ではホワイトハッカーという名称で認知されている、以下ホワイトハッカー)を対象に行った調査から、ホワイトハッカーたちが一般的に企業のセキュリティ体制やセキュリティ環境どう見ているか、また、多くの企業が膨大なIT予算をつぎ込んで、セキュリティ対策を講じているにもかかわらず、ホワイトハッカーたちがどれだけ簡単に侵入できるかについて、新たな知見を探求することができます。本ブログでは、その要点をご紹介します。

この調査レポートで取り上げる報告のほとんどは、実際に攻撃を受けた企業の実体験に基づいています。また、企業が将来の攻撃に対して、どのような懸念を持っているかに基づいています。ハッカーたちがどのように考えているのかを探ることができる、このような知見を知ることは、めったにありません。ここでは、ハッカーたちの頭の中を覗いて、ハッカーたちがどれだけ簡単に侵入できる環境だと考えているかを理解することできます。

SANSとセキュリティベンダーのBishopFoxが共同で発表した「2022年度版SANS調査レポート:Inside the Minds & Methods of Modern Adversaries(現代のハッカーたちの心理と手法の内側)」(英文)は、ハッカーの心理を垣間見ることができ、パッカーの目を通して私たちの環境のサイバーセキュリティ対策の強度を確認することができます。今回は、300人のホワイトハッカーが、協力して、今日の企業や組織のサイバーセキュリティの備えについて情報共有してくれました。

同レポートによると、

- ハッカーの37%は、常にとは言わないまでも、多くの場合、侵入することは可能だと考えている。

- 57%が、悪用可能な脆弱性を10時間以内に発見できると回答しています。

- 約64%が、5時間以内、74%が10時間以内に、データを収集し、データを流出させることができると回答しています。

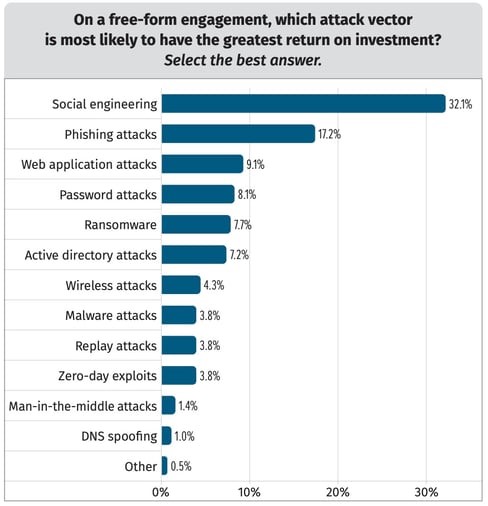

- 半数近く(49.3%)が、ソーシャルエンジニアリングとフィッシング攻撃が最も "投資対効果 "の高い攻撃手法であると述べています。

原典: SANS

この最後のデータだけを見ても、企業ネットワークやITシステムを利用する利用者(ユーザー)がセキュリティ対策の一翼を担う必要があることを明確です。ハッカーは、「人」の心理的な脆弱性を探し出し、ソーシャルエンジニアリング攻撃を巧みに仕掛けてきます。このような攻撃からユーザーが身を守るためには、セキュリティ意識向上トレーニングによってユーザーを教育することは理にかなっています。人的な脆弱性を補強し続けることこそが、ハッカーが皆さんの組織内に侵入してくる足がかりを作ることから対抗するためのベストプラクティスです。

原典:Stu Sjouwerman著 2022年10月12日発信 https://blog.knowbe4.com/three-quarters-of-ethical-hackers-can-collect-and-potentially-exfiltrate-data-in-10-hours-or-less