米FBIが新たに公開した最新報告書は、米国政府がランサムウェア攻撃を阻止するために懸命な努力を続けているにも関わらず、今も重要インフラ関連の事業者がこれらの攻撃に苦しんでいる実態を明らかにしています。

コロニアル・パイプライン社などの米国の重要インフラ(CI)がランサムウェア攻撃を受けたニュースは記憶に新しいところでしょう。これらの問題を発端として、ランサムウェア攻撃を阻止するために米国政府は取り組みを強化し、今後の対策についても議会で公聴会を開いています。FBIは、2021年に約650社の重要インフラ事業者が被害を受けたことを報告しています。米国政府の取り組みの強化によって、国家基盤であるこれらの重要インフラ事業に対する攻撃が終息することを私たちは期待していました。

コロニアル・パイプライン社などの米国の重要インフラ(CI)がランサムウェア攻撃を受けたニュースは記憶に新しいところでしょう。これらの問題を発端として、ランサムウェア攻撃を阻止するために米国政府は取り組みを強化し、今後の対策についても議会で公聴会を開いています。FBIは、2021年に約650社の重要インフラ事業者が被害を受けたことを報告しています。米国政府の取り組みの強化によって、国家基盤であるこれらの重要インフラ事業に対する攻撃が終息することを私たちは期待していました。

しかし、FBIが公開した最新の「インターネット犯罪レポート」では、2022年に攻撃を受けた重要インフラ事業者数は34%増加しており、870社が攻撃を受けたことを報告しています。

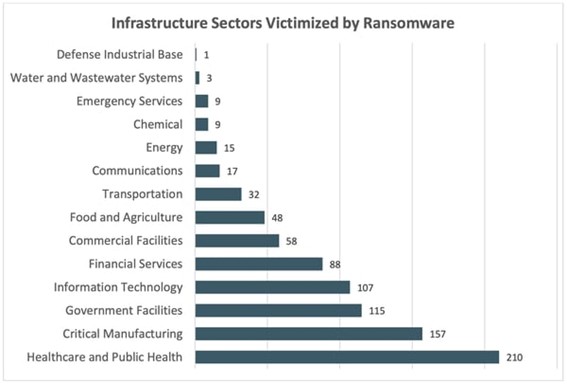

重要インフラ産業に対するサイバー攻撃は終わりが見えない状況です。FBIによると、これらの攻撃で利用されたランサムウェアグループのトップ3はLockbit、BlackCat、Hiveであり、防衛産業基盤、上下水道システムから公共医療・介護などの重要インフラ事業者の16セクターを標的にしていました(下図参照)。

出典: FBI

出典: FBI

FBIによると、16のうち14セクターのインフラ事業者で、少なくとも1回攻撃が成功していると報じているが、成功した攻撃による被害の詳細については説明がありません。

多層防御を強化する取り組みの一環として、米国のサイバーセキュリティ・社会基盤安全保障庁(CISA)は、重要インフラネットワーク内でインターネットに接続されているデバイスに脆弱性が含まれており、攻撃を受けるリスクについてスキャンするランサムウェア脆弱性警告パイロット(RVWP)と呼ばれる試験的なプログラムを開始しています。

重要インフラ事業者は、このような脆弱性スキャンと同時に、ランサムウェア攻撃の起点となっているフィッシングにも十分に警戒しなければなりません。ランサムウェア攻撃へと発展する可能性があるフィッシング、ソーシャルエンジニアリング、BEC攻撃などを防止するため、ユーザーは、セキュリティ意識向上トレーニングを継続的に受ける必要があります。

原典:Stu Sjouwerman著 2023年4月6日発信 https://blog.knowbe4.com/critical-infrastructure-ransomware-victims